每年,80%的企业都发生过泄密事件,大多因由内部引起

数字化时代,数据已经成为企业的核心生产要素,网络无边界的高度互联背景下,传统的防护手段已失效,新的威胁亟待解决。

-

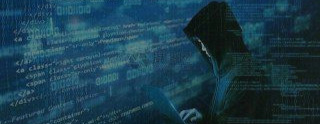

员工离职带走核心图纸

导致严重泄密

-

公司核心图纸文档泄露

造成巨大损失

-

重要文档数据随意扩散

造成诸多麻烦

-

上班做私活

严重影响公司风气

数字化时代,数据已经成为企业的核心生产要素,网络无边界的高度互联背景下,传统的防护手段已失效,新的威胁亟待解决。

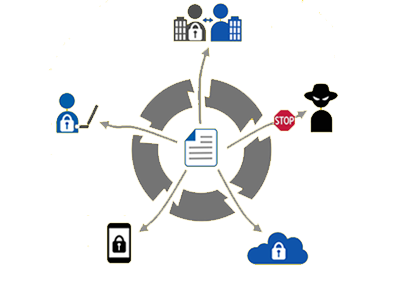

凤凰卫士以加密技术与鉴别技术为核心,基于计算机技术和管理学理论的融合、扩展和延伸,在客户不同的管理方式下,无缝融入对计算机文档的权限管理,使其既能防止文档向外泄密,又能对内部文档管理做到安全支撑。

凤凰卫士基于PHOENIX内核和PKI体系架构,能够实现复杂而灵活的应用,满足各种组织机构的安全需要,是企事业单位解决计算机信息泄密的专业解决方案。

・ 凤凰卫士专业级计算机反泄密软件

・ 基于超强PHOENIX加密内核、电信级PKI体系架构,更稳定

・ 已为10000+大客户提供专业的信息反泄密方案,长期保护数据文档安全

精明的公司明白在当今由数据推动、高度分布化的环境中,有很多严重的威胁亟待解决。

力神电池

通过部署安腾反泄密系统,满足了集团对配方、研究数据、客户资料、财务数据和公司经营管理文档等重要数据信息的保护,再基于原有域的环境下,对集团内部各机构的涉密文档做到了细颗粒的权限管理,形成了完善的计算机信息反泄密体系,从而有效杜绝了集团信息泄密事件的发生。

牧羊集团

基于之前的两次更换加密系统的失败教训,我们这次选择非常谨慎,严格要求以产品品质为唯一衡量标准,必须满足适应全球范围的整体部署方案,对三维设计、PDM、系统兼容性等方面必须满足公司需求,通过对业内各类技术的产品实际评测,安腾的表现脱颖而出非常让我们满意。

河南城乡建筑设计院

我们单位基本上都是图纸设计人员,随着公司规模的发展,我们遇到设计院常见的员工上班做私活、单位图纸外泄、交给甲方的方案图纸被随意懒传播等图纸安全问题,部署安腾反泄密系统很好的保护了单位内部的图纸安全,规范了图纸外发管理流程,同时也保证了外文图纸方案的水平和质量。